Xubuntu: Minimal-Installation - Grundsystem installieren ohne unnötige Software & Bloatware

Seit mehreren Jahren ist Xubuntu die Linux-Distribution meiner Wahl. Allerdings installiert Xubuntu bei Verwendung des Desktop-Installationimages eine Unmenge an zusätzlicher Software, die ich selbst gar nicht benötige. Letztendlich birgt jede zusätzlich installierte Software die Gefahr, sicherheitskritische Bugs zu enthalten und so die Sicherheit des Gesamtsystems zu gefährden.

Eine Möglichkeit wäre es, nach der Installaton einfach die nicht benötigte Software bzw. die entsprechenden Pakete zu löschen. Eine bessere und meine favorisierte Lösung ist aber, nur das Grundsystem von Xubuntu zu installieren. Bei dieser Variante ist nach der Installation nahezu keine zusätzliche Software, also auch z.B. kein Webbrowser oder grafischer Texteditor, installiert. Nach der Installation kann ich dann die Software bzw. Pakete installieren, die ich wirklich benötige.

Wie ihr Xubuntu in einer solchen Minimal-Installation installiert, erfahrt ihr in diesem Beitrag.

Xubuntu-Grundsystem installieren

Seit Xubuntu 18.04 gibt es die Möglichkeit im Rahmen der normalen Desktop-Installationsroutine eine minimale Installation von Xubuntu vorzunehmen (siehe Minimale Installation in Ubuntu 18.04). Aber auch in dieser Variante wird bereits zusätzliche Software, wie z.B. Webbrowser, E-Mail-Programm usw. mit installiert.

Die einzige mir bekannte Möglichkeit, Xubuntu wirklich in einer minimalen Variante zu installieren, ist die Verwendung des Netzwerkinstallationsimages ("netboot").

Netzwerkinstallationsimage herunterladen

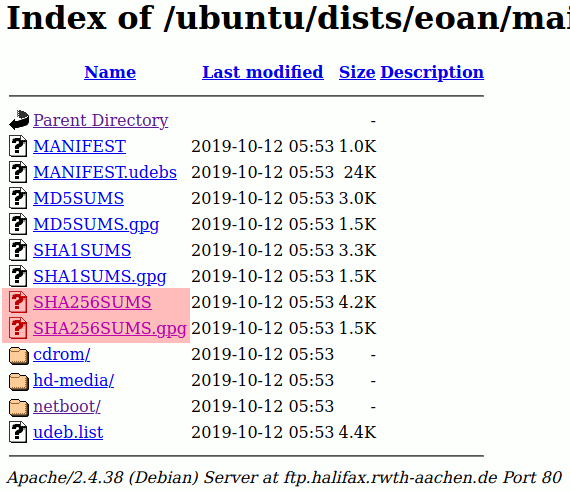

Ruft in eurem Webbrowser den Ubuntu-Mirror eurer Wahl auf. Das kann zum einen der Standard-Ubuntu-Mirror http://archive.ubuntu.com/ sein. Zum anderen könnt ihr aber auch einen anderen Mirror (siehe Mirror-Liste), wie z.B. https://ftp.halifax.rwth-aachen.de/ verwenden.

Anschließend klickt euch durch folgenden Pfad bzw. ergänzt die Mirror-URL direkt in der Adresszeile eures Webbrowsers:

/ubuntu/dists/{codeName}/main/installer-amd64/current/images/netboot/

Der Platzhalter codeName muss entsprechende ersetzt werden. Der Code-Name für die aktuelle Version 19.10 lautet eoan.

Im aufgerufen netboot-Verzeichnis ladet ihr nun die mini.iso herunter.

Diese speichert in einem Verzeichnis namens netboot (wichtig für spätere Verifizierung).

Als nächstes ladet ihr die folgenden Dateien, die sich eine Verzeichnisebene höher befinden, herunter:

SHA256SUMSSHA256SUMS.gpg

Diese beiden Dateien müsst ihr in dem Verzeichnis speichern, in dem sich euer netboot-Verzeichnis befindet.

Image verifizieren

Zur Sicherheit sollte die Integrität und Authentizität des heruntergeladenen Images verifiziert werden. Erst dadurch könnt ihr sicherstellen, dass ihr dem Image vertrauen könnt und dieses nicht ggf. manipuliert wurde.

Hierfür öffnet eine Konsole und wechselt in das Verzeichnis in dem sich das netboot-Verzeichnis und die SHA256SUMS-Dateien befinden.

Wir prüfen nun, ob die Signatur der SHA256SUMS-Datei korrekt ist:

gpg --keyid-format long --verify SHA256SUMS.gpg SHA256SUMS

gpg: Signatur vom Sa 12 Okt 2019 05:53:42 CEST

gpg: mittels RSA-Schlüssel 3B4FE6ACC0B21F32

gpg: Signatur kann nicht geprüft werden: Kein öffentlicher Schlüssel

gpg: Signatur vom Sa 12 Okt 2019 05:53:42 CEST

gpg: mittels RSA-Schlüssel 871920D1991BC93C

gpg: Signatur kann nicht geprüft werden: Kein öffentlicher Schlüssel

Falls ihr die verwendeten öffentlichen GPG-Schlüssel von Ubuntu noch nicht in eurem Schlüsselbund habt, erhaltet ihr eine Meldung wie oben aufgeführt. In diesem Fall ladet die beiden Schlüssel in euren Schlüsselbund:

gpg --keyid-format long --keyserver hkp://keyserver.ubuntu.com --recv-keys 0x3B4FE6ACC0B21F32 0x871920D1991BC93C

gpg: key 871920D1991BC93C: 1 Beglaubigung wegen fehlendem Schlüssel nicht geprüft

gpg: Schlüssel 871920D1991BC93C: Öffentlicher Schlüssel "Ubuntu Archive Automatic Signing Key (2018) <ftpmaster@ubuntu.com>" importiert

gpg: key 3B4FE6ACC0B21F32: 21 Beglaubigungen wegen fehlender Schlüssel nicht geprüft

gpg: Schlüssel 3B4FE6ACC0B21F32: Öffentlicher Schlüssel "Ubuntu Archive Automatic Signing Key (2012) <ftpmaster@ubuntu.com>" importiert

gpg: marginals needed: 3 completes needed: 1 trust model: pgp

gpg: Tiefe: 0 gültig: 3 signiert: 0 Vertrauen: 0-, 0q, 0n, 0m, 0f, 3u

gpg: Anzahl insgesamt bearbeiteter Schlüssel: 2

gpg: importiert: 2

Nun sollte die Verifizierung der Signatur funktionieren:

gpg --keyid-format long --verify SHA256SUMS.gpg SHA256SUMS

gpg: Signatur vom Sa 12 Okt 2019 05:53:42 CEST

gpg: mittels RSA-Schlüssel 3B4FE6ACC0B21F32

gpg: Korrekte Signatur von "Ubuntu Archive Automatic Signing Key (2012) <ftpmaster@ubuntu.com>" [unbekannt]

gpg: WARNUNG: Dieser Schlüssel trägt keine vertrauenswürdige Signatur!

gpg: Es gibt keinen Hinweis, daß die Signatur wirklich dem vorgeblichen Besitzer gehört.

Haupt-Fingerabdruck = 790B C727 7767 219C 42C8 6F93 3B4F E6AC C0B2 1F32

gpg: Signatur vom Sa 12 Okt 2019 05:53:42 CEST

gpg: mittels RSA-Schlüssel 871920D1991BC93C

gpg: Korrekte Signatur von "Ubuntu Archive Automatic Signing Key (2018) <ftpmaster@ubuntu.com>" [unbekannt]

gpg: WARNUNG: Dieser Schlüssel trägt keine vertrauenswürdige Signatur!

gpg: Es gibt keinen Hinweis, daß die Signatur wirklich dem vorgeblichen Besitzer gehört.

Haupt-Fingerabdruck = F6EC B376 2474 EDA9 D21B 7022 8719 20D1 991B C93C

Achtet darauf, dass eine Korrekte Signatur vorhanden ist.

Nachdem ihr sichergestellt habt, dass die SHA256SUMS vertrauenswürdig ist, prüft nun, ob die Prüfsumme der mini.iso mit der Prüfsumme in der SHA256SUMS übereinstimmt:

sha256sum -c SHA256SUMS 2>&1 | grep OK

./netboot/mini.iso: OK

Wenn ihr ein OK als Ausgabe erhaltet, könnt ihr dem heruntergeladenen Image vertrauen.

Installation durchführen

Das verifizierte Image (mini.iso) könnt ihr nun booten und die Installation starten.

Wie ihr das Image z.B. auf einen USB-Stick schreibt und die eigentliche Installation, werde ich in diesem Beitrag nicht weiter behandeln.

Im Rahmen der Installationsroutine kommt nach der Installation des Grundsystems folgender Auswahldialog:

Um Xubuntu nun in der minimalen Variante ohne zusätzliche Software zu installieren, wählt ihr nur die Option Xubuntu minimal installation. Danach führt die Installatonsroutine bis zum Ende durch.

Fazit

Wer ein schlankes und sauberes Xbuntu-Grundsystem ohne unnötige Software installieren möchte, der verwendet das Netzwerkinstallationimage. Das puristische Aussehen der Installationsroutine sollte aber nicht darüber hinwegtäuschen, dass im Vergleich mit dem Desktop-Installationsimage viel mehr Einstellungsmöglichkeiten, speziell im Bereich der Partionierung, vorhanden sind.